- Warum wir?

- Funktionen

- Statistik-Übersicht

- Einstiegs- & Referrer-Seiten

- Besucher-Statistiken

- Geräte-Informationen

- Traffic-Struktur

- Ausgehender TrafficNEU

- Individuelle Dashboards

- Erweiterte KonversionsanalytikNEU

- UTM-Kampagnen

- E-Commerce-Statistiken

- Wettbewerbsanalyse & Benchmarking

- Unternehmensnamen Besucher

- Datenschutz-Center

- TWAIA KI-AssistentNEU

White Label

Für SaaS-Anbieter & Agenturen

Stellen Sie Ihren Kunden unsere komplette Analytics-Suite zur Verfügung, direkt in Ihrer eigenen Benutzeroberfläche und mit Ihrem eigenen Branding. Entdecken Sie Analytics-as-a-Service und White Label Analytics. Großer Nutzen, minimaler Aufwand.

- Preise

- White Label

- Erfolgsgeschichten

- Partner

- RessourcenWissensdatenbank

- Kleine Unternehmen

- Digital-Vermarkter

- Webseiten-Analysten

- Unternehmen, Agenturen und SaaS

- Webseiten-Statistiken

- Verhaltensanalyse

- Besucherkommunikation

- DSGVO & Datenschutzgesetze

- Webseiten-Intelligenz

- Digital-Marketing

- Produkt-Aktualisierungen

- Unternehmens-Neuigkeiten

- Newsletter

- Leitfäden

- E-Commerce

INHALT

- Unser dringender Bedarf an sicherer Datenspeicherung

- Wichtige Arten der Datenspeicherung zum Schutz sensibler Informationen

- Lösungen für die physische Datenspeicherung

- Cloud-Datenspeicherlösungen

- Hybride Datenspeicherlösungen

- Wesentliche Merkmale eines sicheren Datenspeicherdienstes

- Datensicherheitsrichtlinien

- Gerätesicherheit

- Netzwerksicherheit

- Datenverschlüsselung

- Prävention von Datenverlusten

- Datensicherung und -wiederherstellung

- Zugriffskontrollen

- Kennzeichnung der Datensensibilität

- Sichere Löschung

- TWIPLA und sichere Datenspeicherung

- Datenminimierung

Schlaf gut, Daten sicher: Leitfaden zur sicheren Datenspeicherung

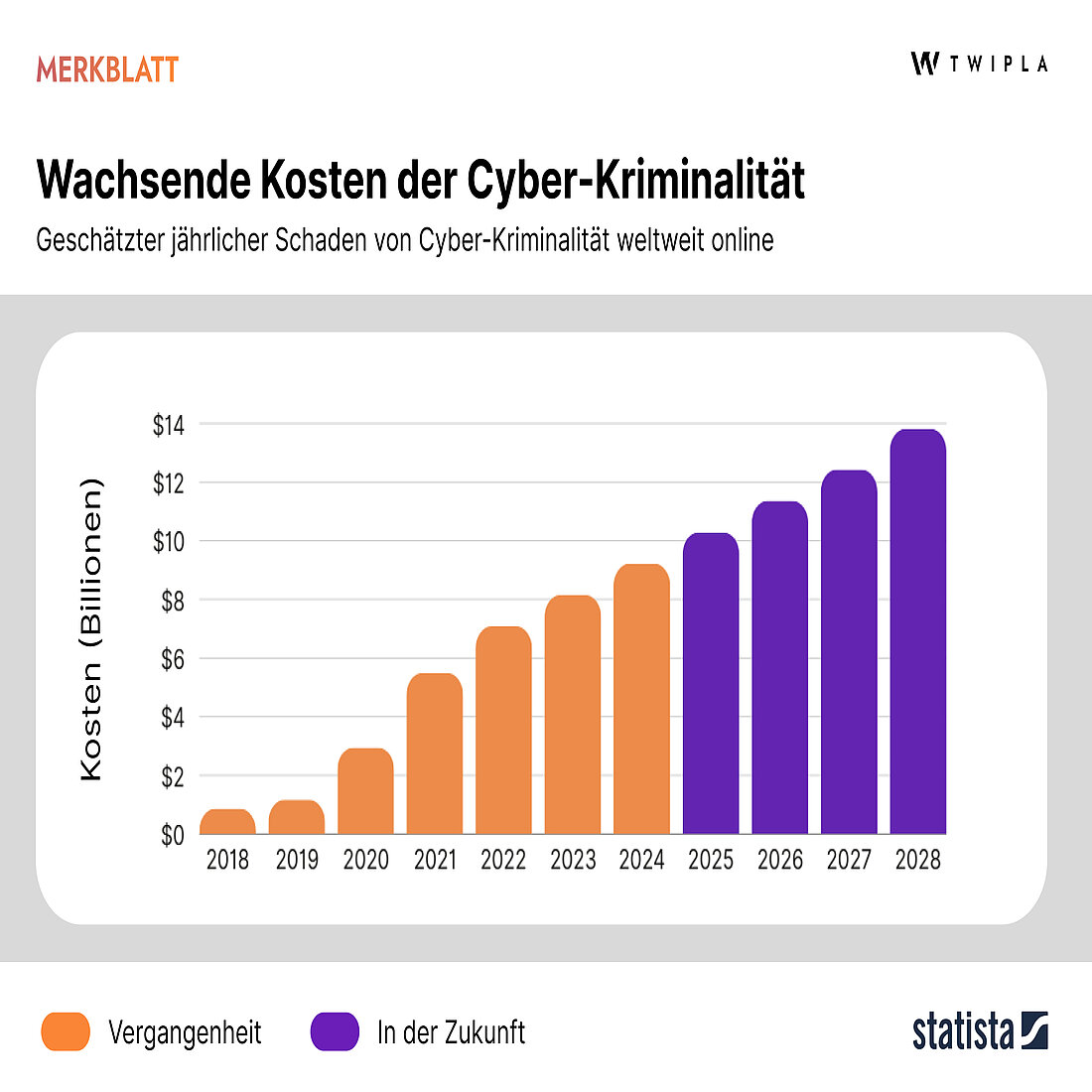

Wussten Sie, dass die Cyberkriminalität die Weltwirtschaft jährlich 9,22 Billionen Dollar kostet? Und Statista schätzt, dass diese Zahl bis 2028 auf 13,82 Billionen Dollar anwachsen wird.

Das ist sicherlich ein Grund zur Sorge für Unternehmen, die das Risiko durch die Implementierung einer sicheren Datenspeicherung verringern können. Eine solche Infrastruktur ist aber auch eine wesentliche Voraussetzung für die Einhaltung von Datenschutzgesetzen, und gute Speichergewohnheiten senken langfristig die Betriebskosten und erhöhen die Glaubwürdigkeit gegenüber Kunden und anderen Beteiligten.

In diesem Blog erfahren Sie mehr über die Bedeutung einer sicheren Datenspeicherung für Unternehmen. Außerdem werden die Stärken und Schwächen der verschiedenen Datenspeichertypen sowie die Merkmale der sichersten Datenspeicherlösungen beschrieben.

Tauchen Sie ein!

Unser dringender Bedarf an sicherer Datenspeicherung

Daten sind die wertvollste Ressource der Welt. Das schrieb The Economist im Jahr 2017. Es ist eine kühne Behauptung, aber sie haben nachgerechnet. Und wenn es damals schon wahr war, dann ist es heute noch wahrer. Wir leben im Zeitalter von Big Data und es ist keine Übertreibung zu sagen, dass diese Informationen das wertvollste Gut in der modernen Geschäftswelt sind.

Leider sind digitale Daten auch die anfälligsten Ressourcen. Sie sind nicht greifbar und können leicht verloren gehen oder beschädigt werden. Menschliches Versagen kann den Zugriff beschädigen oder blockieren. Hacker können sie auch stehlen, um sie online zu verkaufen, was personenbezogene Daten und das Dark Web zu unangenehmen Gesellen macht.

Es ist erstaunlich, dass die Internetkriminalität so schnell zunimmt, zumal das Internet schon so lange ein zentraler Bestandteil des Lebens ist. Experten führen dies auf Faktoren wie den explosionsartigen Anstieg des weltweiten Zugangs zum digitalen Raum, die zunehmende Verbreitung der Telearbeit, die Automatisierung und die Menge an persönlichen Daten zurück, die über Cloud-Speicherdienste im Internet zugänglich sind.

Und leider ist jedes Unternehmen ein Ziel für Online-Kriminalität, da sie alle über Vermögenswerte verfügen - finanzielle, persönliche oder andere Daten -, die Kriminelle ausnutzen können. Nach Angaben von Verizon zielen 43 % der Cyberangriffe auf kleine Unternehmen ab, und schätzungsweise 60 % erliegen ihren Wunden und müssen innerhalb von sechs Monaten nach einem Angriff schließen.

Dieses Risiko kann durch die richtige Sicherung der Daten erheblich verringert werden. IBM schätzt, dass die Auswirkungen schlechter Datenspeicherungspraktiken US-Unternehmen jährlich 3,1 Billionen Dollar kosten.

Das ist eine beachtliche Zahl, die unterstreicht, wie wichtig die Sicherheit der Datenspeicherung für die riesigen Mengen an persönlichen und Unternehmensdaten ist, die Unternehmen über ihre Mitarbeiter, Kunden und andere Personen speichern. In der Vergangenheit wurden die meisten dieser Daten ausgedruckt und in kopflastigen Aktenschränken aufbewahrt, doch heute sind sie größtenteils digitalisiert und müssen sicher gespeichert und verwaltet werden.

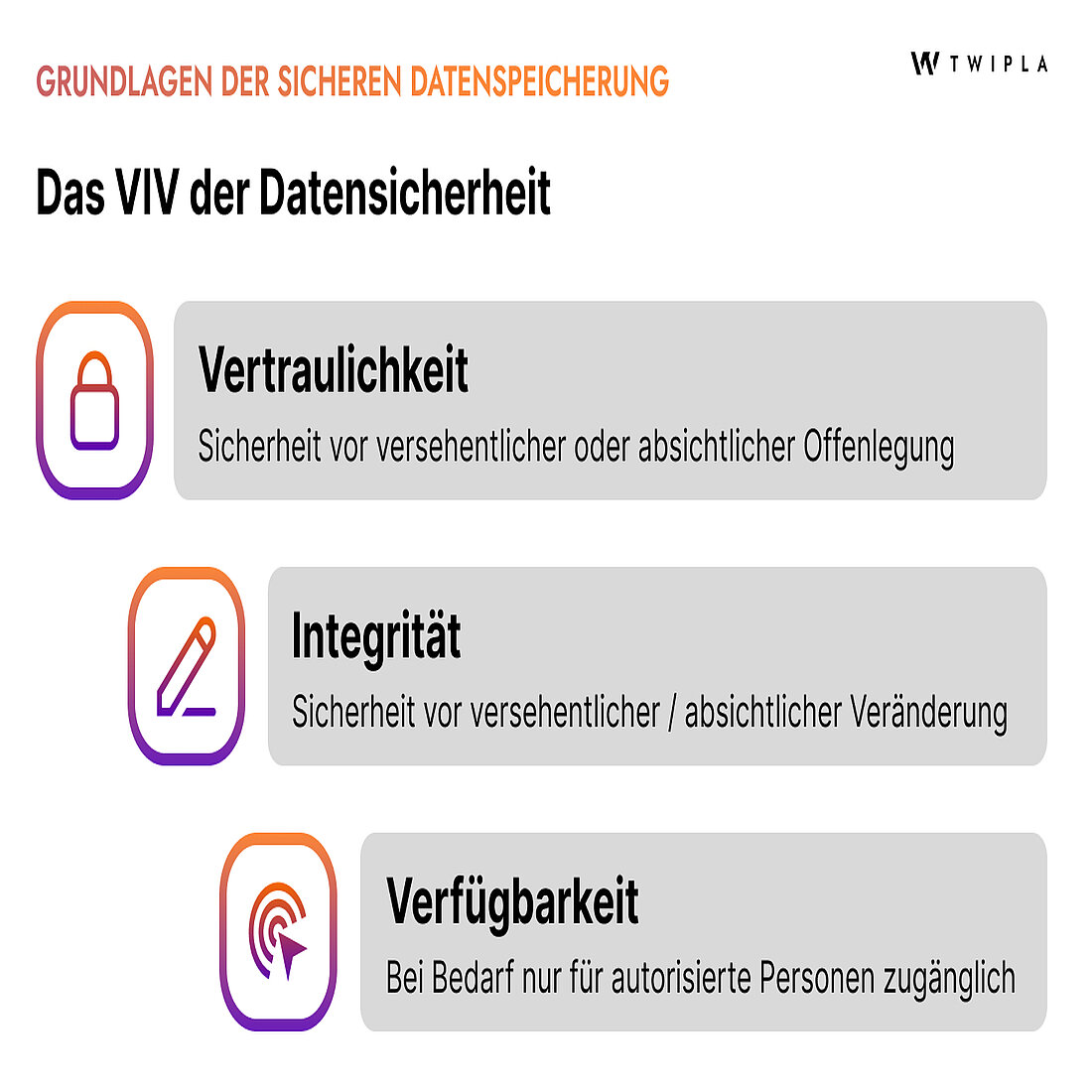

Bei digitalen Daten bedeutet dies, dass man eine Infrastruktur einrichten muss, die die Vertraulichkeit, Integrität und Verfügbarkeit der Daten gewährleistet (CIA).

Die CIA ist ein hervorragender Leitfaden für den Datenschutz und hilft Unternehmen dabei, zu erkennen, worauf Angreifer abzielen könnten, und dann präventive Gegenmaßnahmen zu ergreifen, die einen angemessenen Schutz bieten.

Letztlich sorgt eine solche sichere Datenspeicherung dafür, dass diese wichtige Unternehmensressource vor Diebstahl, Korruption und anderen Schäden geschützt ist. Das bedeutet, dass die Unternehmen kontrollieren können, wer Zugang zu den Daten hat, und dass sie sie bei Bedarf problemlos mit anderen teilen können. Außerdem hilft es den Unternehmen, die benötigten Informationen zu finden, wenn sie sie brauchen. Und es ist wirtschaftlich sinnvoll, denn es spart Zeit und Geld. Kurz gesagt, es ist ein wichtiger Baustein für den Erfolg.

Unternehmen sind jedoch auch rechtlich verpflichtet, auf die gespeicherten Daten aufzupassen und dafür zu sorgen, dass das Risiko eines Missbrauchs oder Diebstahls auf ein Minimum reduziert wird. Ein Beispiel dafür ist die Datenschutz-Grundverordnung (GDPR), das Datenschutzgesetz der EU und Schrittmacher für viele ähnliche Verordnungen, die darauf folgten. Dieses Gesetz legt die Erwartungen an die Datenspeicherungspraktiken eines Unternehmens fest, und diejenigen, die sich nicht daran halten, riskieren hohe Geldstrafen und eine echte Schädigung ihres Rufs.

Aber auch abseits der Aufmerksamkeit der Strafverfolgungsbehörden sorgen sich die Verbraucher um ihre Daten und erwarten, dass sie ordnungsgemäß gespeichert werden. Unternehmen, die für einen mangelhaften Schutz der Datenspeicherung bekannt sind, werden Kunden verlieren, die dann zu Konkurrenten mit einem besseren Ruf in Bezug auf die Datenverwaltung abwandern werden.

Eine sichere Datenspeicherung ist also gut für die Glaubwürdigkeit einer Website. Sie ist gut für den allgemeinen Ruf und das Markenimage eines Unternehmens. Sie wirkt sich auf wichtige Kennzahlen wie die Kosten für die Kundenakquise und -bindung aus. Und sie kann auch dazu beitragen, das ESG-Rating zu verbessern, das Unternehmen für Nachhaltigkeitsinvestitionen qualifiziert.

Wichtige Arten der Datenspeicherung zum Schutz sensibler Informationen

Die Datenspeicherung kann vor Ort, in der Cloud oder in einer hybriden Kombination aus beidem erfolgen. Es ist jedoch wichtig zu wissen, dass die Daten unabhängig von der Option irgendwo auf physischer Hardware gespeichert werden - eine Tatsache, die viele übersehen können.

Der Unterschied zwischen diesen Ansätzen hängt letztlich vom Standort des Datenspeichersystems, dem Grad Ihrer Zugänglichkeit zur Hardware und den verschiedenen Kostenmodellen ab. Und jede dieser Optionen kann auch die notwendige Sicherheit bieten, die Unternehmen für ihre Daten benötigen.

Werfen wir einen Blick auf die verschiedenen Optionen:

Lösungen für die physische Datenspeicherung

Die physische Datenspeicherung bezieht sich auf Hardware, die Unternehmen selbst anfassen können, und wird auch als On-Prem- oder lokale Speicherung bezeichnet. Anders ausgedrückt: Es handelt sich um Server oder andere Speichergeräte, die Unternehmen selbst kontrollieren und betreiben. Sie stellt auch die Struktur einer Datenbank dar und definiert, wie Daten gespeichert, organisiert und abgerufen werden.

Server sind natürlich die gängigste Option, um das IT-Netz eines Unternehmens zu integrieren, aber die Möglichkeiten zur Speicherung von Daten mit hoher Kapazität sind in den letzten Jahren viel kleiner geworden.

Heute können Unternehmen je nach Größe auch Festplatten, Solid-State-Laufwerke, Network Attached Storage, Storage Area Networks, optische Speicher und sogar Flash-Disks und Speicherkarten verwenden. Und wenn sie richtig eingesetzt werden, ist dies wahrscheinlich immer noch die sicherste Option zur Datenspeicherung, da sensiblere Informationen vom Internet ferngehalten werden können.

Vorteile der physischen Datenspeicherung für Unternehmen

- Leichte Zugänglichkeit: Da diese Geräte normalerweise vor Ort aufbewahrt werden, sind sie leicht zugänglich - auch ohne Internetverbindung.

- Tragbarkeit und gemeinsame Nutzung: Einige physische Geräte können überallhin mitgenommen werden, was die Zugänglichkeit noch weiter verbessert.

- Schnellere Geschwindigkeit: Die physische Speicherung ist in der Regel schneller als Alternativen und rationalisiert auch die Backup- und Wiederherstellungsvorgänge.

- Kontrolle und Sicherheit: Bei der physischen Speicherung haben die Benutzer die volle Kontrolle über die Sicherheitsrichtlinien, und sie wird weniger häufig von Hackern angegriffen, die sich mehr auf die Online-Speicherung konzentrieren.

- Einhaltung des Datenschutzes: Sensible persönliche Daten müssen vor Ort gespeichert werden, um die Anforderungen der GDPR und anderer Datenschutzgesetze zu erfüllen.

- Geringere monatliche Kosten: Nach dem anfänglichen Anschaffungspreis müssen sich die Nutzer keine Gedanken über endlose monatliche Zahlungspläne für Cloud-Speicher machen.

- Transparente Preisgestaltung: Bei der physischen Speicherung gibt es keine versteckten Kosten oder Überraschungen.

Nachteile der physischen Datenspeicherung für Unternehmen

- Hohe Einrichtungskosten: Die Anschaffung und Kalibrierung der Hardware kann viel Geld kosten, insbesondere wenn große Server benötigt werden. Die Preise sind in den letzten Jahren gesunken, aber die Anfangskosten können hoch sein - vor allem für kleine Unternehmen.

- Erfordert technisches Wissen: Für die physische Datenspeicherung ist oft IT-Fachwissen erforderlich, was langfristig zusätzliche Kosten für Unternehmen bedeuten kann.

- Probleme mit der Skalierbarkeit: Die Erhöhung der physischen Speicherkapazität erfordert Investitionen in mehr Hardware.

- Begrenzte Zugänglichkeit: Die physische Speicherung bietet nicht den globalen Zugriff, den Cloud-Speicherlösungen bieten.

Wie Sie sehen, können physische Lösungen eine sichere Datenspeicherumgebung bieten. Trotz der zunehmenden Verbreitung von Cloud-Lösungen bleibt die physische Speicherung daher für viele Unternehmen ein wichtiger Bestandteil ihrer Datenspeicherinfrastruktur.

Cloud-Datenspeicherlösungen

Cloud-Speicherlösungen ermöglichen es Unternehmen, Daten aus der Ferne zu speichern und über ihre Internetverbindung auf sie zuzugreifen. Dies ist eine praktikable Option für jedes Unternehmen und hat die Geschäftswelt in den letzten Jahren im Sturm erobert. Nach Schätzungen von Zippia werden im Jahr 2023 60 % aller US-Unternehmensdaten in der einen oder anderen Cloud gespeichert sein.

Heutzutage haben Unternehmen eine große Auswahl an verschiedenen Cloud-Datenspeicheroptionen, die sich durch den sicheren Service der Tools auszeichnen. Dropbox und Google Drive sind wahrscheinlich die bekanntesten, aber wir empfehlen auch IDrive, pCloud und Internxt.

Vorteile der Cloud-Speicherung für Unternehmen

- Benutzerfreundlichkeit und Zugänglichkeit: Auf Cloud-Speicher kann von überall aus zugegriffen werden, wo eine Internetverbindung vorhanden ist, was sie zu einer idealen Lösung für Remote-Teams macht. Außerdem ist er mit seinen intuitiven Schnittstellen und der Drag-and-Drop-Funktionalität sehr einfach zu bedienen.

- Sicherheit: Professionelle Cloud-Speicherlösungen bieten in der Regel ein hohes Maß an Sicherheit, das Unternehmen, die Server vor Ort nutzen, ohne entsprechendes Know-how nicht zur Verfügung steht.

- Kosteneffizient: Cloud-Speicher ist kostengünstig. Zwar werden monatliche Zahlungen fällig, aber die Unternehmen müssen sich keine Sorgen über hohe Vorlaufkosten machen.

- Skalierbar: Unternehmen müssen nur für die Menge an Cloud-Speicher bezahlen, die sie benötigen. Und da dieser Ansatz den Unternehmen erlaubt, die Beschränkungen des physischen Speichers zu umgehen, ist es einfach, bei Bedarf mehr Speicherplatz zu erwerben. Auch der umgekehrte Fall ist möglich, so dass es sich um eine wirklich flexible Option handelt.

- Wiederherstellung im Katastrophenfall: Bei der Cloud-Speicherung werden die Auswirkungen eines Systemausfalls begrenzt, da alle Daten extern gespeichert und gesichert werden. Dadurch entfallen die Kosten für eine teure Datenwiederherstellung, die bei einem Ausfall des physischen Speichers anfallen. Cloud-Anbieter automatisieren auch die Sicherungsprozesse.

Nachteile von Cloud-Speicher für Unternehmen

- Eingeschränkte Kontrolle: Da die Daten extern bei einem anderen Unternehmen gespeichert werden, sind die Möglichkeiten der Unternehmen, das System zu kontrollieren und anzupassen, eingeschränkt - ein Problem, das besonders für große Unternehmen von Bedeutung ist.

- Probleme bei der Migration: Wenn sich Unternehmen erst einmal bei einem bestimmten Cloud-Anbieter angemeldet haben, kann es schwierig sein, in der Zukunft zu einem anderen Anbieter zu wechseln.

- Internet-Abhängigkeit: Als Offsite-Speicher benötigen Cloud-Lösungen für den Zugriff eine aktive Verbindung. Das bedeutet, dass ein Internetausfall das Geschäft zum Erliegen bringen kann.

- Vertragliche Verflechtung: Es ist üblich, dass Unternehmen langfristige Verträge mit Cloud-Anbietern abschließen, mit offensichtlichen Risiken, wenn das Drittunternehmen die Erwartungen nicht erfüllt.

- Fragen des Datenschutzes: Die Speicherung in der Cloud wirft Fragen zur Einhaltung der GDPR auf. Sie erfordert die Übergabe der Kontrolle über vertrauliche Informationen an einen Dritten. Diese Daten unterliegen strengen Datenschutzbestimmungen, und die Verantwortung liegt eher beim Erstanbieter als beim Cloud-Anbieter. Und wenn dieser Dienst Daten außerhalb der zugelassenen geografischen Grenzen überträgt, kann dies ebenfalls zu Problemen mit der Einhaltung von Vorschriften führen.

Zusammenfassend lässt sich sagen, dass Cloud-Lösungen eine sichere Offsite-Datenspeicherinfrastruktur bieten können, allerdings mit der Flexibilität, Skalierbarkeit und professionellen Verwaltung, die physischen Alternativen oft fehlt.

Hybride Datenspeicherlösungen

Wie Sie sehen können, haben sowohl physische als auch Cloud-Datenspeicherlösungen ihre Stärken und Schwächen. Viele Unternehmen haben sich für einen Kompromiss zwischen beiden entschieden, der als hybride Datenspeicherung bezeichnet wird. Diese Systeme nutzen eine Kombination aus Cloud-Technologien und physischer, vor Ort installierter Hardware.

In vielerlei Hinsicht bietet dieser Ansatz zur sicheren Datenverwaltung das Beste aus beiden Welten. Er kann Unternehmen aller Größenordnungen eine Reihe bedeutender Vorteile bieten, darunter Skalierbarkeit, Agilität und Kosteneinsparungen.

Allerdings schafft er auch seine eigenen Probleme. Eines davon ist die gleichzeitige Überwachung und Kontrolle mehrerer Speichersysteme. Die Synchronisierung kann ohne das richtige Fachwissen schwierig sein. Ein weiteres Problem besteht darin, die richtigen Mitarbeiter zu finden, die die verteilte Infrastruktur verwalten können.

Außerdem birgt sie die gleichen Risiken wie Cloud-Speicherlösungen, wobei jedoch Bereiche wie die Einhaltung von Vorschriften und die Datensicherheit besonders beachtet werden müssen. Dazu muss man wissen, welche Unternehmensdaten besser geschützt werden müssen, sie in einem physischen Speicher aufbewahren und dafür sorgen, dass auch andere Compliance-Aspekte beachtet werden.

Wesentliche Merkmale eines sicheren Datenspeicherdienstes

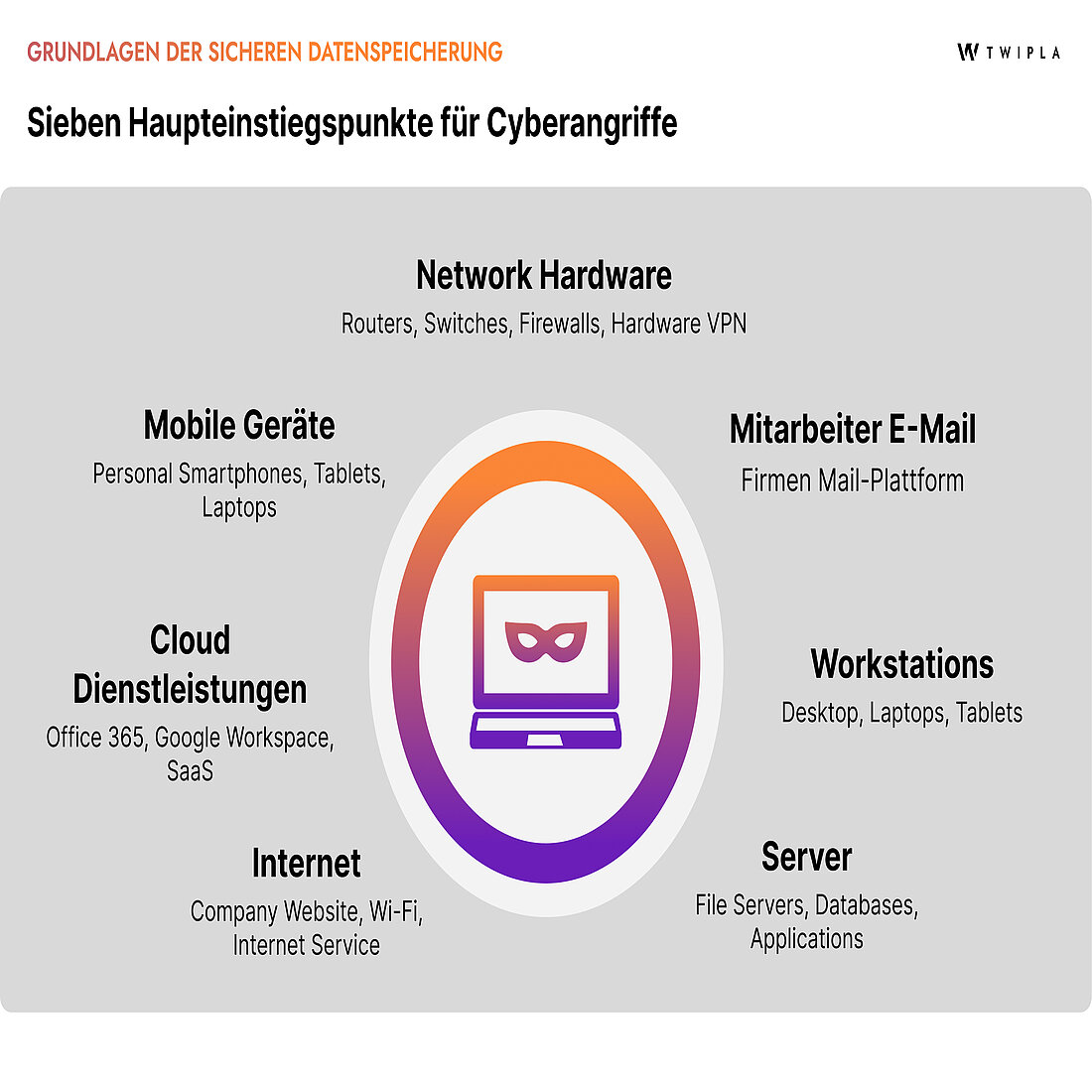

Unabhängig davon, ob ein Unternehmen Daten vor Ort, in der Cloud oder in einer Kombination dieser Technologien speichert, ist es wichtig, dass das System so eingerichtet ist, dass das Risiko eines Cyberangriffs gemindert wird. Dazu gehört, dass alle anfälligen Zugangspunkte zu den Unternehmensdaten identifiziert werden und diese Türen dann so weit wie möglich verschlossen werden.

Dann ist es wichtig, die zugrunde liegenden Merkmale dieser Infrastruktur und die damit verbundenen Sicherheitsmaßnahmen zu prüfen. Bei Cloud-Speicher eines seriösen Anbieters ist dies einfacher, da der Erfolg dieses Anbieters auf der Bereitstellung eines hohen Sicherheitsniveaus beruht. Wenn Unternehmen jedoch einen On-Premise-Speicher nutzen wollen, müssen sie ähnliche Elemente integrieren:

Datensicherheitsrichtlinien

Unternehmen müssen die richtigen Systeme und Prozesse für die Datenverwaltung einführen. Sie müssen Richtlinien aufstellen, die angemessene Sicherheitsmaßnahmen für die verschiedenen Arten von Daten festlegen, die durch ihr Unternehmen fließen. Dazu gehören auch Informationen über die verschiedenen Arten von Speichergeräten oder Cloud-Lösungen, die vom Unternehmen verwendet werden, und die Festlegung der richtigen Maßnahmen für jedes Gerät.

Gerätesicherheit

Unternehmen müssen die Sicherheit ihrer Endgeräte berücksichtigen. PCs, Smartphones, Laptops und andere Geräte stellen potenziell anfällige Zugangstüren für Cyberangriffe dar, zumal die Benutzer selbst nicht unbedingt über ein hohes Maß an technischem Verständnis verfügen. Daher bieten Hardware, Software und entsprechende Schulungen Möglichkeiten zur Maximierung der Gerätesicherheit, wo immer dies möglich ist.

Netzwerksicherheit

Wenn man über sichere Datenspeicherung nachdenkt, ist es wichtig, auch die Sicherheit des Netzwerks zu berücksichtigen, in das sie eingebettet ist. Um diese Infrastruktur vor Risiken zu schützen, müssen unter anderem Firewalls, Anti-Malware-Schutz, Sicherheits-Gateways und Intrusion Detection Systeme implementiert werden. Unternehmen können auch Sicherheitsmaßnahmen in Erwägung ziehen, die sowohl fortschrittliche Analysen als auch maschinelles Lernen umfassen. Mit der richtigen Netzwerksicherheit können Unternehmen jedoch verhindern, dass die meisten Angriffe überhaupt in ihr System eindringen.

Datenverschlüsselung

Bei der Verschlüsselung werden Daten so verschlüsselt, dass sensible Informationen nicht mehr gelesen werden können. Es mag selbstverständlich klingen, aber dies ist ein wichtiger Bestandteil der Datensicherheit. Sie dient dem Schutz der Privatsphäre der Menschen und schützt ihre Daten vor Hackern und anderen Bedrohungen der Cybersicherheit. Die Daten sollten sowohl innerhalb der Speichersysteme als auch bei der Migration verschlüsselt werden. Die Administratoren müssen außerdem Systeme und Prozesse implementieren, die die Verschlüsselungsschlüssel aufbewahren.

Prävention von Datenverlusten

Viele Datensicherheitsexperten sind heute der Meinung, dass die Verschlüsselung nicht mehr den zuverlässigen Schutz gegen alle Bedrohungen bietet, den sie einst bot. Unternehmen sind nun angehalten, auch verschiedene Technologien zur Verhinderung von Datenverlusten (DLP) zu integrieren, die Cyberangriffe sofort erkennen und abwehren können.

Datensicherung und -wiederherstellung

Viele Cyberangriffe sind so zerstörerisch, dass die einzige Möglichkeit zur Wiederherstellung der kompromittierten Daten darin besteht, sie aus Backups wiederherzustellen. Dies bedeutet, dass Unternehmen sicherstellen müssen, dass sie alle Daten regelmäßig sichern und dass diese Reservedaten über die gleiche robuste Datensicherheit verfügen wie ihr allgemeines Datenspeichersystem.

Zugriffskontrollen

Datenzugriffskontrollen sind die Systeme, die Unternehmen einrichten, um den Zugriff von Mitarbeitern auf gespeicherte Informationen zu regeln. Bedrohungen der Datensicherheit können sowohl von innen als auch von außen kommen, und Passwörter und andere Zugangskontrollen schränken diese Bedrohungen erheblich ein. Passwörter sollten sicher sein und regelmäßig geändert werden, und diese Zugangskontrolle sollte gegebenenfalls auch über eine Multifaktor-Autorisierung verfügen.

Kennzeichnung der Datensensibilität

Sensibilitätskennzeichnungen sind im Grunde digitale Stempel, die Sie den Daten hinzufügen. So kann beispielsweise ein sensibles Dokument oder eine E-Mail mit dem Vermerk "vertraulich" versehen werden, wodurch der Inhalt verschlüsselt und gleichzeitig mit einem Wasserzeichen versehen wird, das die Bedeutung des Inhalts hervorhebt.

Sichere Löschung

Hierbei handelt es sich um die dauerhafte Löschung sensibler oder vertraulicher Daten. Dieser Vorgang wird auch als Datenlöschung oder Wiping bezeichnet und stellt sicher, dass Unbefugte keinen Zugriff auf sensible oder persönliche Informationen haben. Das ist gut für den Datenschutz, verhindert Datenschutzverletzungen und verringert die Möglichkeiten für Datendiebstahl oder andere Arten des Datenmissbrauchs.

TWIPLA und sichere Datenspeicherung

Wir bei TWIPLA sind Verfechter des Datenschutzes - ein Grundsatz, der sich natürlich auch auf unsere Datenspeicherinfrastruktur erstreckt. Unsere Rechenzentren zeichnen sich durch ein Höchstmaß an Datensicherheit aus, mit modernster Verschlüsselung und Firewalls, die Nutzer vor Datenschutzverletzungen und anderen Bedrohungen schützen.

Dieser Datenspeicher wird auch regelmäßig von Behörden überprüft und ist nach ISO 27001 zertifiziert, was bedeutet, dass er die höchsten Datensicherheitsstandards der Welt aufweist.

Darüber hinaus befinden sich unsere Rechenzentren in Deutschland, einem Standort, der die Datensicherheit ernst nimmt. Dies ist ein bewusster Schritt, der die Einhaltung der Datenschutzbestimmungen gewährleistet und unseren Nutzern die Sicherheit ihrer Website-Daten garantiert.

Datenminimierung

Wir sind auch große Fans der Datenminimierung. Das bedeutet, dass wir die Erhebung, Speicherung und Aufbewahrung von Daten auf das beschränken, was wir zum Erreichen unserer Ziele benötigen. Dies ist ein Schlüsselelement unserer Datenschutzstrategie und schützt unsere Nutzer - und deren Website-Besucher - vor Schaden.

Einer der offensichtlichsten Aspekte dieser Strategie ist die Art und Weise, wie unsere Website-Intelligence-Plattform Daten erfasst. Im Standardmodus "Maximaler Datenschutz" beschränkt sich die Datenerfassung auf ungefähre technische Daten der Besucher und nicht auf persönliche Daten. In diesem Modus erfüllt die Plattform alle globalen Datenschutzanforderungen und liefert Unternehmen gleichzeitig die Erkenntnisse, die sie für den Online-Erfolg benötigen.

TWIPLA verfügt jedoch über drei niedrigere Datenschutzstufen. Diese erheben mehr Daten über Besucher, sind aber immer noch nach den Grundsätzen der Datenminimierung konzipiert. Und wenn Benutzer diese verschiedenen Mengen an Besucherdaten für ihr Unternehmen benötigen, bietet unser Datenschutzzentrum und unsere erweiterte Ressourcenbibliothek die gesamte Hilfe, die sie benötigen, um rechtskonform zu bleiben.

Das ist die sichere Datenspeicherung erklärt

Das ist alles, was Sie über Datenspeicherung wissen müssen. Es ist ein weiterer Bereich, den Unternehmen richtig angehen müssen, aber wenn Sie sich darüber im Klaren sind, welche der verschiedenen Lösungen zur sicheren, verschlüsselten Datenspeicherung am besten geeignet sind, legen Sie den Grundstein für Ihren zukünftigen Erfolg.

Wenn Sie diesen Blog nützlich fanden und eine Zusammenfassung aller von uns veröffentlichten Informationen wünschen, dann abonnieren Sie unseren monatlichen Newsletter. Sie erhalten dann jeden letzten Donnerstag im Monat eine E-Mail mit Links zu allen neuen Inhalten sowie Details zu bevorstehenden Veranstaltungen und Aktualisierungen unserer Website Intelligence-Plattform.